О киберугрозах для ЖКХ без иронии

Статья Партнера Союза проектировщиков России

ЗАО "МЗТА Инжиниринг"

Краснов А.Г., специалист по маркетингу «МЗТА Инжиниринг»

Когда-то антиутопия «1984» Оруэлла воспринималась как нечто далекое, запредельное и гротескное, но сегодня Большой брат со своими методами слежки – просто малыш с совочком в детской песочнице, по сравнению с возможностями «роторного экскаватора» по глобальному сбору и обработке данных, которыми располагают современные спецслужбы. Когда-то дикие мотобанды в Mad Max казались безумной фантазией режиссера о жизни в мире после глобальной катастрофы, а сегодня - куда более хорошо вооруженные и оснащенные мобильные отряды террористов обширно сеют смерть и разрушения на Ближнем Востоке.

Сегодня вопрос о киберугрозах для ЖКХ у большинства специалистов и чиновников вызовет если не усмешку, то чувство недоумения – о чем это? Действительно, о чем?

ЖКХ - элемент стабильности государственной системы

ЖКХ обеспечивает базовые потребности людей в обеспечении водой, теплом, электроэнергией. Географическое расположение России обуславливает низкие отрицательные температуры в зимний период, поэтому теплоснабжение – критическое условие физического выживания людей в большинстве российских городов. Длительное и массовое прекращение подачи тепла даже на некоторой части жилых объектов в городах способно привести к очень серьезным социально-экономическим последствиям: увеличению заболеваемости и смертности населения, возрастанию социально-политического напряжения в обществе, возникновению миграционных потоков и т.п.

Источник угрозы

Не будет преувеличением сказать, что против России в настоящее время ведется полномасштабная война нового типа - гибридная. В этой войне на первый план выходит комплекс невоенных способов разрушения противника: политических, экономических, террористических, информационной войны, кибервойны. В числе наших противников как старые «партнеры» - наши исторические геополитические соперники, так и новые, например, в лице исламских террористических организаций.

Наличие этих противников означает, что есть реальные лица, заинтересованные в дестабилизации ситуации в России любыми способами, в том числе на уровне массовых технологических диверсий на объектах ЖКХ.

Нарушение работоспособности инфраструктуры ЖКХ в отопительный период представляет собой достаточно хорошую возможность нанесения существенного социально-экономического урона:

- повышение социально-политического напряжения среди населения;

- нанесение существенного экономического урона, обусловленного необходимостью проведения ремонтов и замены вышедшего из строя оборудования.

Кибератака на ЖКХ и её последствия

Под кибератакой понимается преднамеренное удаленное вмешательство в работу систем автоматического управления оборудованием с целью нанесения максимально возможного урона в технико-экономической системе.

Массовый переход на высокоинтеллектуальные системы автоматики и системы диспетчеризации, создает необходимые условия для подготовки и реализации кибератак на автоматизированное оборудование.

Кибератака, например, на управляющий отопительным котлом контроллер, позволяет «раскачать» котел и привести к нежелательным последствиям: как минимум - к аварийному останову котла, как максимум - к разрушению котла.

Последствия кибератаки на контроллер, управляющий работой насосной группой систем отопления (ХВС, ГВС) выглядят аналогично: как минимум - ускоренная выработка ресурса, как самих насосов, так и систем подключенного к нему трубопровода (например, отопительной системы) повышает общие риски её выхода из строя в отопительный период; как максимум – разрушение насосов, прорывы трубопроводов.

Лучший с точки зрения получения максимального разрушительного эффекта период времени для организации кибератаки – зима, а оптимальный объект - системы отопления. Во время низких отрицательных температур уже через 4-5 часов после аварийного отключения отопления здания существенно охлаждаются и возникают риски глубокого замораживания трубопроводов. Обширные разрывы трубопроводов в здании затягивают время восстановления оборудования и удорожают стоимость ликвидации аварии.

Наиболее опасна массовая кибератака на инфраструктурные объекты, скоординированная во времени и привязанная ко времени максимальных холодов, например, к крещенским морозам. Множественные аварии не позволят аварийным службам оперативно и адекватно отреагировать на них и минимизировать ущерб.

Уязвимости АСУ ЖКХ

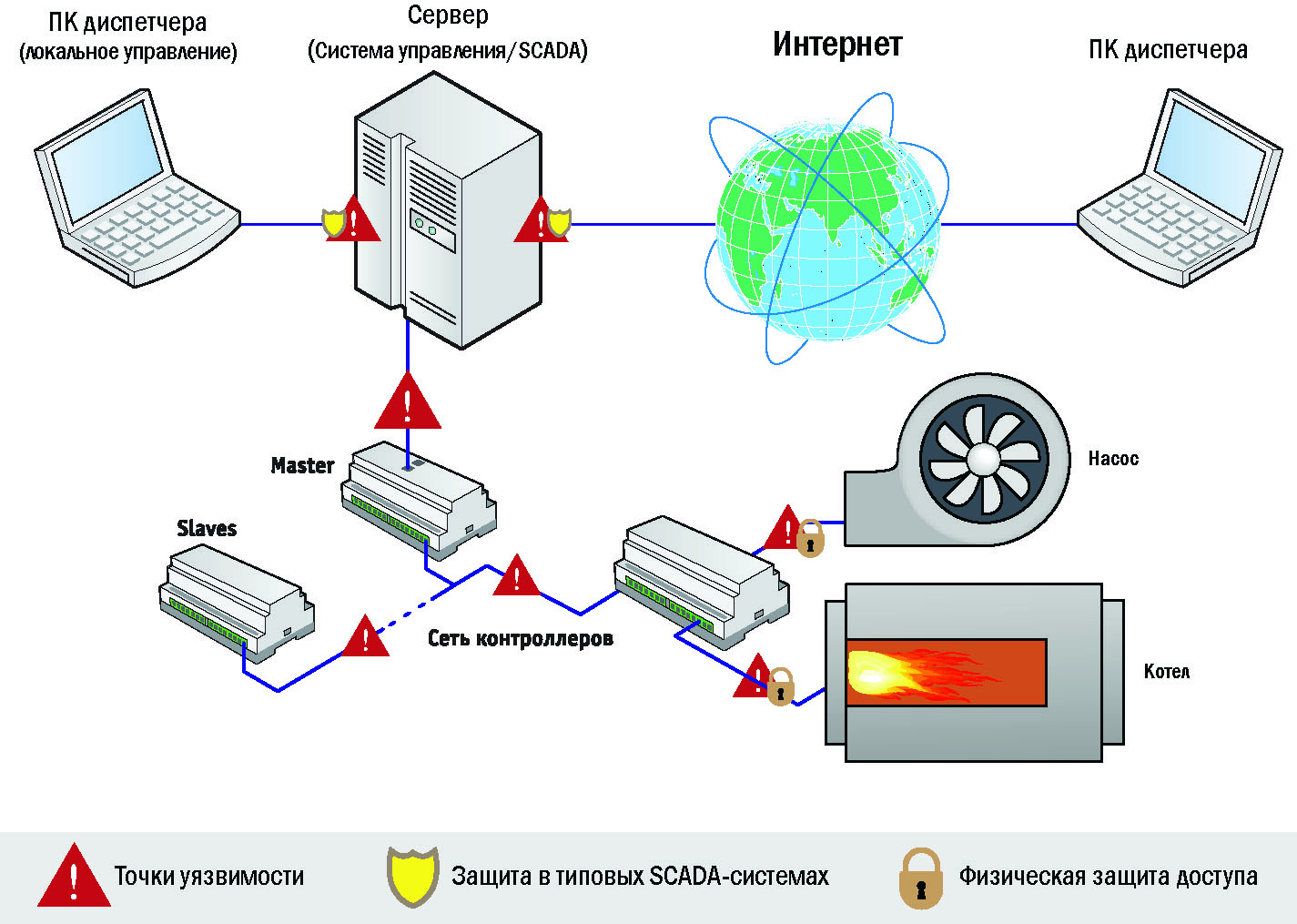

В системах автоматизированного управления (АСУ) объектами ЖКХ целесообразно выделить следующие уровни уязвимости:

- Система удаленного доступа к АСУ через Интернет.

- Система доступа к управлению оборудованием в системе диспетчеризации (управление в SCADA-системе);

- Система передачи данных и управляющих команд внутри SCADA-системы – между системой управления и контроллерами, осуществляющими непосредственное управление оборудованием;

- Физические точки подключения к выводам управляющего контроллера и к выводам управления исполнительными механизмами.

Способы снижения уязвимости АСУ объектов ЖКХ

Задача снижения уязвимости АСУ на уровне:

- удаленного доступа - обычно решается созданием закрытой локальной сети, изолированной от сети Интернет и использованием специализированных средств шифрования передаваемых данных;

- управления оборудованием в системе диспетчеризации - обычно решается дифференцированным предоставлением прав доступа персоналу на определенные действия в системе, например, на просмотр, на подачу управляющих команд определенного оборудования, на внесение изменений в регулируемые параметры определенного оборудования, и т.п.

- управления оборудованием через физический доступ к управляющим входам и портам контроллера и/или к выводам управления исполнительными механизмами, - обычно решается организацией физического ограничения доступа к местам расположения шкафов автоматики и к самому оборудованию.

- передачи данных и управляющих команд между системой управления и контроллерами - обычно никак не решается.

Передача данных и управляющих команд между системой управления и контроллерами является не только самой уязвимой точкой современных SCADA-систем, но и самой эффективной точкой воздействия, исходя из возможностей нанесения урона.

Шифрование передаваемых данных в SCADA как защита от кибератак

Особенностью большинства имеющихся на рынке SCADA-систем является использование в системе управления контроллерами открытых протоколов, в том числе и для передачи управляющих команд на контроллеры. Открытые протоколы, передаваемые в сетях, в том числе закрытых, могут быть достаточно просто считаны и раскодированы, вследствие чего может быть получен прямой доступ к управлению контроллером.

Шифрование данных, передаваемых между SCADA-системой и контроллерами или между контроллерами, в настоящее время реализуется путем:

- использования специализированного зашифрованного протокола, который понимает и контроллер и SCADA-система;

- использования дополнительных средств шифрования/дешифрования, встраиваемых в канал связи между устройствами, обменивающимися данными.

Применение шифрования передаваемых данных в SCADA-системе в наибольшей степени актуально для систем с удаленным управлением через Интернет. Однако, учитывая, что организация несанкционированного подключения с удаленным беспроводным доступом к закрытым локальным сетям - задача технически несложная, то шифрование передаваемых данных является актуальным и для локальных решений.

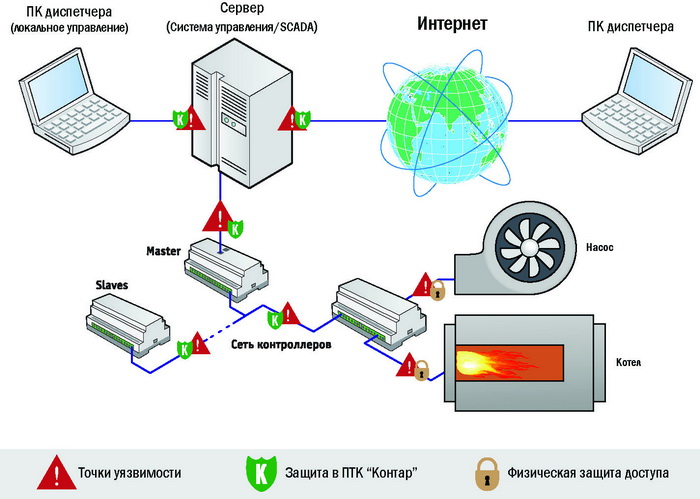

SCADA и контроллеры КОНТАР с повышенной защитой от кибератак

Отечественный программно-технический комплекс (ПТК) Контар представляет собой набор программно-технических средств:

- SOFTLOGIK - средства программирования и отладки контроллеров (ПО КОНГРАФ и ПО КОНСОЛЬ, бесплатно!)

- SCADA - система диспетчеризации (WEB-SCADA и АРМ диспетчера бесплатно!)

Семейство контролеров MC/ML с блоками расширения входов/выходов и приборов учета

Единство разработки всех компонентов ПТК Контар обеспечивает возможность «сквозного проектирования», которое позволяет исключить «ручное» определение соответствия тегов контроллера и SCADA, чем существенно сокращает трудоемкость создания проекта.

В ПТК обмен данными между SCADA и контроллерами, между контроллерами, между контроллерами и блоками расширения обеспечивается по протоколу с 64-х битным шифрованием. Наличие Мастер-ключа позволяет для каждого проекта создавать уникальный устойчивый шифр.

SCADA-КОНТАР также предоставляет широкие возможности в области разграничения доступа пользователей к выполнению операций по диспетчерскому управлению объектами - просмотру данных, подаче управляющих команд, внесению изменения в настройки оборудовании и т.п.